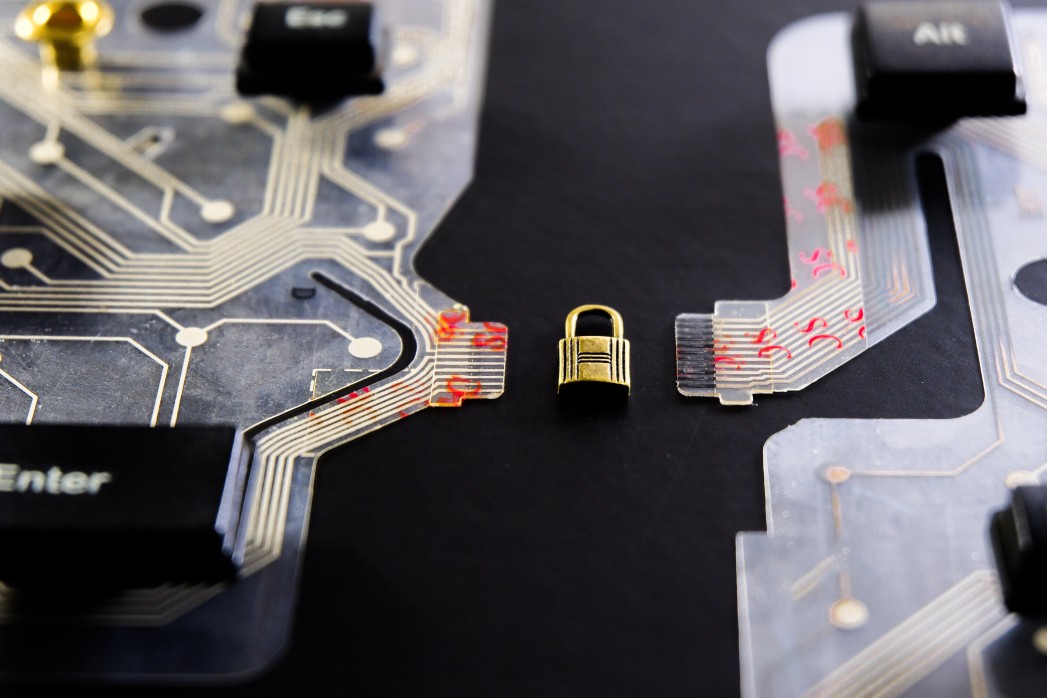

الأمن الإلكتروني cybersecurity أو الأمن السيبراني هو مجال متغير باستمرار مع تطور التقنيات التي تفتح آفاقًا جديدة للهجمات الإلكترونية. بالإضافة إلى ذلك، على الرغم من أن الانتهاكات الأمنية الكبيرة هي التي يتم الإعلان عنها أغلب الوقت، لا يزال يتعين على المؤسسات الصغيرة أن تهتم بالانتهاكات الأمنية، حيث ربما قد تكون هدفًا للفيروسات و التصيد الاحتيالي. اقرأ أيضاً الاحتيال عبر الإنترنت – أشيع أساليبه – طرق تجنبه.

لحماية المنظمات و الموظفين و الأفراد ، يجب على المنظمات و الخدمات تنفيذ أدوات الأمن السيبراني، و التدريب، و أساليب إدارة المخاطر و تحديث الأنظمة باستمرار مع تغير التقنيات وتطويرها.

تعريف الأمن الإلكتروني cybersecurity

الأمن الإلكتروني cybersecurity أو لأمن السيبراني هو حماية الأنظمة المتصلة بالإنترنت مثل الأجهزة و البرامج و البيانات من التهديدات الالكترونية. يتم استخدام هذه الممارسة من قبل الأفراد و المؤسسات للحماية من الوصول غير المصرح به إلى مراكز البيانات و الأنظمة المحوسبة الأخرى.

الهدف من تنفيذ الأمن السيبراني هو توفير وضع أمني جيد لأجهزة الكمبيوتر و الخوادم و الشبكات و الأجهزة المحمولة و البيانات المخزنة على هذه الأجهزة من المهاجمين ذوي النوايا الخبيثة. يمكن تصميم الهجمات الإلكترونية للوصول إلى البيانات الحساسة للمؤسسة أو المستخدم أو حذفها أو ابتزازه بها؛ مما جعل الأمن السيبراني أمراً حيويًا هاماً. حيث على سبيل المثال المؤسسات الطبية و الحكومية و الشركات المالية، قد تحتفظ جميعها بمعلومات شخصية حيوية عن فرد. و بالتالي تعرضها للاختراق يعرض الخصوصية و المعلومات الشخصية لآلاف أو ربما ملايين الناس للخطر!!

مستويات الأمن الإلكتروني cybersecurity

الأشخاص

يجب على المستخدمين فهم مبادئ أمان البيانات الأساسية و الامتثال لها مثل اختيار كلمات مرور قوية، و الحذر من المرفقات في البريد الإلكتروني، و نسخ البيانات احتياطيًا.

المنظمات

يجب أن يكون لدى المنظمات إطار عمل لكيفية تعاملها مع كل من محاولات الاختراق أو حتى الهجمات الإلكترونية الناجحة.

التقنيات

تعتبر التكنولوجيا ضرورية لمنح المؤسسات و الأفراد أدوات أمان الكمبيوتر اللازمة لحماية أنفسهم من الهجمات الإلكترونية. يجب حماية ثلاثة كيانات رئيسية: الأجهزة مثل أجهزة الكمبيوتر و الأجهزة الذكية و أجهزة التوجيه؛ الشبكات. و السحابة (التخزين السحابي).

أنواع تهديدات الأمن الإلكتروني cybersecurity

تعتبر عملية مواكبة التقنيات الجديدة و اتجاهات الأمان و ذكاء التهديدات مهمة صعبة. و مع ذلك، من الضروري حماية المعلومات و الأصول الأخرى من التهديدات الإلكترونية، و التي تتخذ أشكالًا عديدة. يمكن أن تشمل التهديدات الإلكترونية:

البرامج الضارة

هي شكل من أشكال البرامج المخترقة للأنظمة، حيث يمكن استخدام أي ملف أو برنامج لإلحاق الضرر بمستخدم الكمبيوتر، مثل الفيروسات المتنقلة و فيروسات الكمبيوتر و أحصنة طروادة و برامج التجسس.

برامج الفدية

تعد هجمات برامج الفدية نوعًا من البرامج الضارة التي تتضمن قيام مهاجم بقفل ملفات نظام الكمبيوتر للضحية – عادةً من خلال التشفير – و المطالبة بالدفع لفك تشفيرها و إلغاء قفلها.

الهندسة الاجتماعية

هي هجوم يعتمد على التفاعل البشري لخداع المستخدمين لخرق الإجراءات الأمنية للحصول على معلومات حساسة محمية عادةً.

التصيد

هو أحد أشكال الاحتيال حيث يتم إرسال رسائل البريد الإلكتروني الاحتيالية التي تشبه رسائل البريد الإلكتروني الواردة من مصادر موثوقة؛ و مع ذلك، فإن القصد من رسائل البريد الإلكتروني هذه هو سرقة البيانات الحساسة، مثل بطاقة الائتمان أو معلومات تسجيل الدخول.

تحديات الأمن الإلكتروني cybersecurity

للحصول على أمن إلكتروني فعال، تحتاج المنظمة إلى تنسيق جهودها في جميع أنحاء نظام المعلومات الخاص بها. تشمل عناصر الإنترنت كل ما يلي:

أمن الشبكة: عملية حماية الشبكة من المستخدمين غير المرغوب فيهم و الهجمات و الاقتحامات.

أمان التطبيق: تتطلب التطبيقات تحديثات و اختبارات مستمرة للتأكد من أن هذه البرامج آمنة من الهجمات.

أمن نقطة النهاية: يعد الوصول عن بُعد جزءًا ضروريًا من العمل، و لكنه قد يكون أيضًا نقطة ضعف للبيانات. أمان نقطة النهاية هو عملية حماية الوصول عن بُعد إلى شبكة الشركة.

أمن البيانات: توجد بيانات داخل الشبكات و التطبيقات. تعد حماية معلومات الشركة و العملاء طبقة منفصلة من الأمان.

إدارة الهوية: في الأساس، هذه عملية لفهم الوصول الذي يتمتع به كل فرد في المؤسسة.

قاعدة البيانات و أمن البنية التحتية: كل شيء في الشبكة يتضمن قواعد بيانات و معدات مادية. حماية هذه الأجهزة لا تقل أهمية عن غيرها طبعاً من عناصر الأمن الإلكتروني cybersecurity الأخرى.

أمان السحابة: توجد العديد من الملفات في البيئات الرقمية أو “التخزين السحابي”. تمثل حماية البيانات في بيئة عبر الإنترنت بنسبة 100٪ قدرًا كبيرًا من التحديات.

أمان الأجهزة المحمولة: تشتمل الهواتف المحمولة و الأجهزة اللوحية تقريبًا على كل نوع من التحديات الأمنية في حد ذاتها.

التعافي من الكوارث / التخطيط لاستمرارية الأعمال: في حالة حدوث خرق، يجب حماية البيانات المتبقية أو غيرها من البيانات التي نجت و يجب أن يستمر العمل. لهذا، ستحتاج إلى خطة للاستمرار في العمل و للاستفادة من التجربة السابقة.

تعليم المستخدم النهائي: قد يكون المستخدمون موظفين يصلون إلى الشبكة أو عملاء يسجلون الدخول إلى تطبيق الشركة. يعد تعليم العادات الجيدة (تغيير كلمة المرور، و المصادقة الثنائية، و ما إلى ذلك) جزءًا مهمًا من الأمن السيبراني.

فوائد الأمن الإلكتروني cybersecurity

تشمل فوائد استخدام الأمن السيبراني ما يلي:

حماية الأعمال ضد البرمجيات الخبيثة، و برامج الفدية، و التصيد، و الهندسة الاجتماعية.

حماية البيانات و الشبكات.

منع المستخدمين غير المصرح لهم.

يحسن وقت الاستعادة بعد الخرق.

حماية للمستخدمين.

تحسين الثقة في المنتج لكل من المطورين و العملاء.

لماذا يعتبر الأمن السيبراني مهمًا؟

في عالم اليوم المتصل، يستفيد الجميع من برامج الدفاع الإلكتروني المتقدمة. على المستوى الفردي، يمكن أن يؤدي هجوم الأمن السيبراني إلى كل شيء من سرقة الهوية، إلى محاولات الابتزاز، إلى فقدان البيانات المهمة مثل الصور العائلية. يعتمد الجميع على البنية التحتية الحيوية مثل محطات الطاقة و المستشفيات و شركات الخدمات المالية. تأمين هذه المنظمات و غيرها أمر ضروري للحفاظ على مجتمعنا يعمل.

نصائح حول الأمن الإلكتروني cybersecurity – احمِ نفسك من الهجمات الإلكترونية

كيف يمكن للشركات والأفراد الحماية من التهديدات الالكترونية ؟ فيما يلي أهم نصائح الأمن الإلكتروني cybersecurity :

- قم بتحديث البرامج و نظام التشغيل لديك: هذا يعني أنك تستفيد من أحدث تصحيحات الأمان.

- استخدام برامج مكافحة الفيروسات: حلول الأمان مثل Kaspersky Total Security سوف تكتشف التهديدات و تزيلها. حافظ على تحديث برامجك للحصول على أفضل مستوى من الحماية.

- استخدم كلمات مرور قوية: تأكد من عدم سهولة تخمين كلمات المرور الخاصة بك.

- لا تفتح مرفقات البريد الإلكتروني الواردة من مرسلين غير معروفين: فهؤلاء قد يكونون محملين ببرامج ضارة.

- لا تنقر على الروابط الموجودة في رسائل البريد الإلكتروني من مرسلين غير معروفين أو مواقع غير مألوفة: هذه طريقة شائعة تنتشر بها البرامج الضارة.

- تجنب استخدام شبكات WiFi غير الآمنة في الأماكن العامة: تجعلك الشبكات غير الآمنة عرضة للهجمات.